GPG

Pierre-Antoine Comby

Created: 2021-03-25 jeu. 18:55

GPG

GPG c’est ?

- Gravier du Plateau Gris

- Gateaux Préféré des Gourmands

- Gnu Privacy Guard

- La réponse D

GPG ca sert à

- crypter des documents

- chiffrer des documents

- signer des documents

- La réponse D

La Cryptographie pour les moldus

La cryptographie, c’est de la mathémagie

Chiffrement asymétrique

- La clé publique

verouillechiffre le document - La clé privée déchiffre le document

Chiffrement symétrique

- Transmission de la clé de chiffrement

- Communication sécurisée

Algorithme de Chiffrement plus fort que le cas asymétrique

Chiffrement hybride

- On chiffre symétriquement le message avec une clé créée spécifiquement pour ce message

- La clé symétrique est chiffrée avec la clé publique du destinataire.

Signature

Fonctionnement dual du chiffrement:

- Signature avec la clé privée

- Vérification avec la clé publique

La paire de clé de signature est différente de la paire de chiffrement

Clé et Passphrase

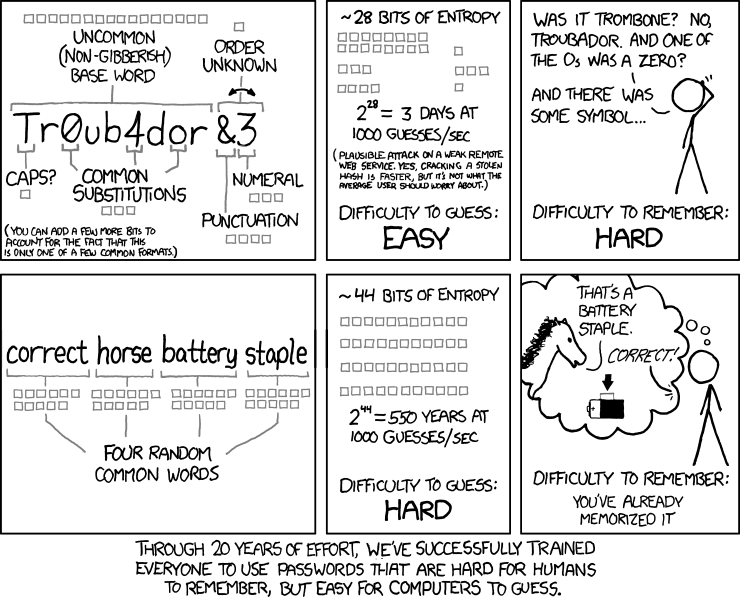

Mais Jamy, c’est quoi une bonne passphrase ?

H = log2(NL) = L * log2(N)

Ainsi pour chaque ensemble de symboles on peux définir l’entropie qu’apporte un symbole:

| Ensemble de symboles | Nb | Entropie/symboles | Nb Symbole |

|---|---|---|---|

| Symboles | (bits) | pour 64 bits | |

| chiffre arabe (0-9) | 10 | 3.32 | 19 |

| Hexadecimal( 0-9, A-F ) | 16 | 4.00 | 16 |

| Latin (A-Z) ou (a-z) | 26 | 4.70 | 14 |

| Latin + chiffre (A-Z,0-9) | 36 | 5.17 | 12 |

| Latin (casse)+chiffre | 62 | 5.95 | 11 |

| ASCII | 95 | 6.57 | 10 |

| ASCII étendu | 218 | 7.77 | 8 |

| Dictionnaire Diceware | 7776 | 12.92 | 5 |

Pour avoir suffisament d’entropie (64 bits) il faut une passphrase:

- longue

- complètement aléatoire !

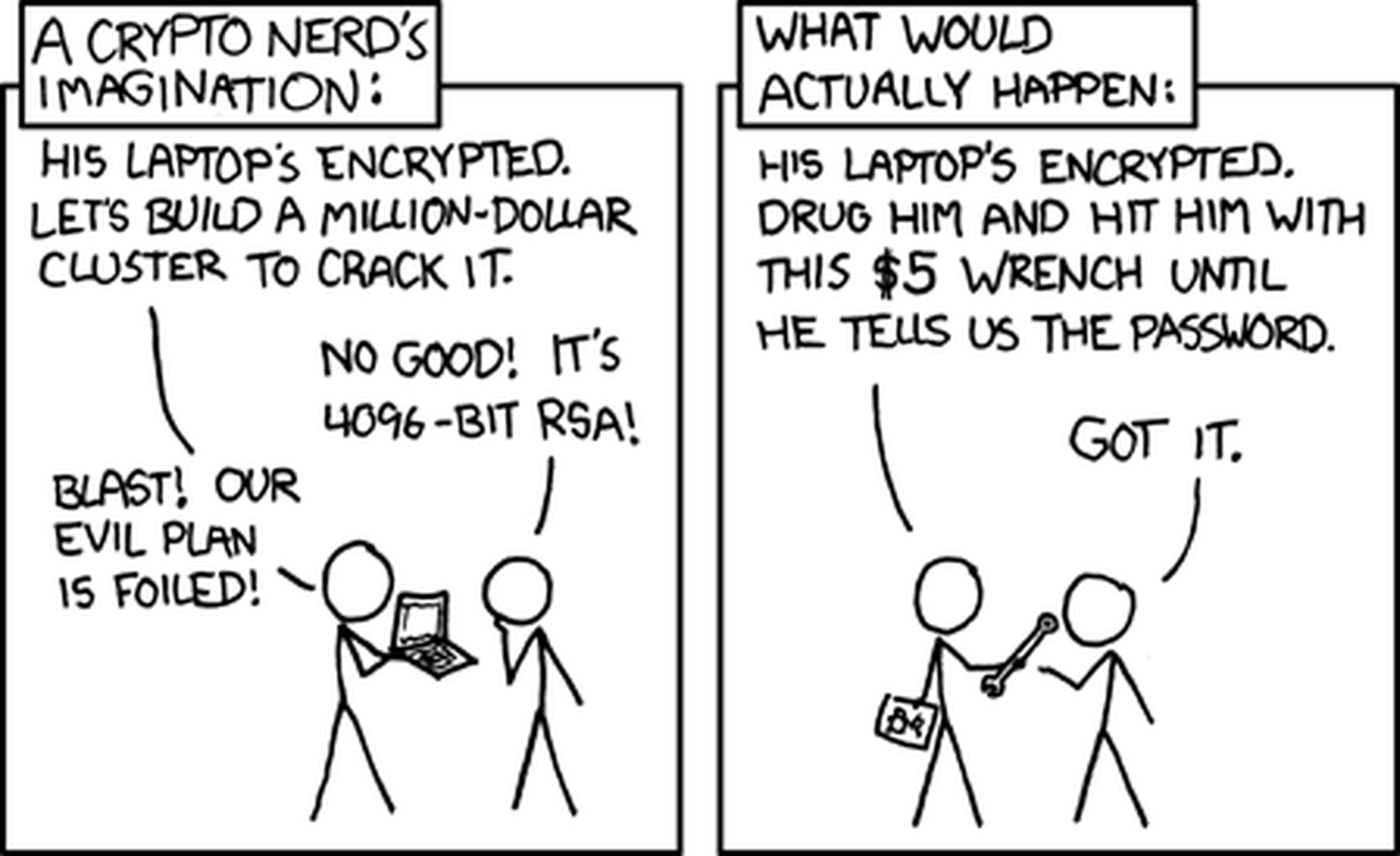

Longueur de Clé

| Methode | DLC | Symetrique | RSA | Discrete Key | Logarithm Group | Elliptic Curve | Hash |

|---|---|---|---|---|---|---|---|

| Lenstra | 2050 | 109 | 4047 | 193 | 4047 | 206 | 2017 |

| Lenstra 2 | 2050 | 102 | 2240 | 203 | 2440 | 203 | 203 |

| ECRYPT | 2029-2068 | 256 | 15360 | 512 | 15360 | 512 | 512 |

| NIST | 2019-2030+ | 192 | 7680 | 384 | 7680 | 384 | 384 |

| ANSI | >2030 | 128 | 3072 | 200 | 3072 | 256 | 256 |

| NSA | 256 | 3072 | 384 | 384 |

plus c’est long , plus c’est dur

- Créateur de GPG : 4096bit RSA (max 8192 bits)

Ed25519très prometteur (clés plus courtes).- Crypto post-quantique (d’ici 5-20 ans)

GPG en Pratique

Des clé et des hommes

L’identité d’une clé

- la clé privée, secrète, vous ne connaissez que la votre.

- Elle est à vous, rien qu’à vous (ou à l’autre, rien qu’à l’autre ?)

- À conserver précieusement

- la clé publique, et les données associées,

représenté sous forme de hash:

2FA1 8E4E 6E75 4C04 D5D9 54C1 5DDA C7DF 1D72 B93F

un ou des USER ID: traditionnellement

Firstname LastName (comment) mail@example.com

La clé publique

Comment etre sur que la clé C7DF D5D9 54C1 appartient à Michel Dubois ?

- Ai-je confiance dans le lien qui unit la clé a Michel ?

Le Web of Trust

les amis de mes amis sont mes amis

- serveur de clé (annuaires)

- 5 niveau de confiance (aucune à ultime)

- Confiance indirecte via d’autres

Signing party

Objectif: vérifier le lien « clé de michel <-> Michel »

- Se retrouver entre

geekpassionné de cryptographie - Vérifier que l’on est bien celui qu’on est

- Certifier la clé de son (ses) voisins

Créer une clé GPG

C’est l’heure de la démo !